Cryptologie

Publié le 16/05/2020

Extrait du document

«

1 / 2 8 mai 1968 Série D-28 Fiche N• 2384

Cryptologie

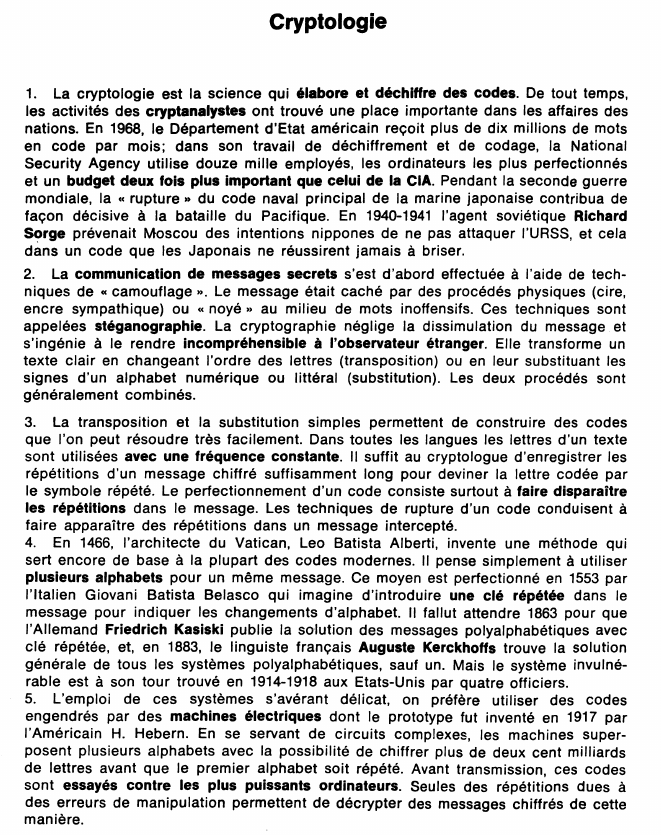

1.

La cryptologie est la science qui élabore et déchiffre des codes.

De tout temps,

les activités des cryptanalystes ont trouvé une place importante dans les affaires des

nations.

En 1968, le Département d'Etat américain reçoit plus de dix millions de mots

en code par mois; dans son travail de déchiffrement et de codage, la National

Security Agency utilise douze mille employés, les ordinateurs les plus perfectionnés

et un budget deux fois plus important que celui de la CIA.

Pendant la seconde guerre

mondiale, la " rupture " du code naval principal de la marine japonaise contribua de

façon décisive à la bataille du Pacifique.

En 1940-1941 l'agent soviétique Richard Sorge prévenait Moscou des intentions nippones de ne pas attaquer J'URSS, et cela

dans un code que les Japonais ne réussirent jamais à briser.

2.

La communication de messages secrets s'est d'abord effectuée à l'aide de tech

niques de "camouflage"· Le message était caché par des procédés physiques (cire, encre sympathique) ou " noyé" au milieu de mots inoffensifs.

Ces techniques sont

appelées stéganographie.

La cryptographie néglige la dissimulation du message et

s'ingénie à Je rendre incompréhensible à l'observateur étranger.

Elle transforme un texte clair en changeant l'ordre des lettres (transposition) ou en leur substituant les

signes d'un alphabet numérique ou littéral (substitution).

Les deux procédés sont

généralement combinés.

3.

La transposition et la substitution simples permettent de construire des codes que l'on peut résoudre très facilement.

Dans toutes les langues les lettres d'un texte

sont utilisées avec une fréquence constante.

Il suffit au cryptologue d'enregistrer les

répétitions d'un message chiffré suffisamment long pour deviner la lettre codée par le symbole répété.

Le perfectionnement d'un code consiste surtout à faire disparaître les répétitions dans le message.

Les techniques de rupture d'un code conduisent à faire apparaître des répétitions dans un message intercepté.

4.

En 1466, l'architecte du Vatican, Leo Batista Alberti, invente une méthode qui

sert encore de base à la plupart des codes modernes.

Il pense simplement à utiliser plusieurs alphabets pour un même message.

Ce moyen est perfectionné en 1553 par

l'Italien Giovani Batista Belasco qui imagine d'introduire une clé répétée dans le message pour indiquer les changements d'alphabet.

Il fallut attendre 1863 pour que

l'Allemand Friedrich Kasiski publie la solution des messages polyalphabétiques avec clé répétée, et, en 1883, le linguiste français Auguste Kerckhoffs trouve la solution

générale de tous les systèmes polyalphabétiques, sauf un.

Mais le système invulné

rable est

à son tour trouvé en 1914-1918 aux Etats-Unis par quatre officiers.

5.

L'emploi de ces systèmes s'avérant délicat, on préfère utiliser des codes

engendrés par des machines électriques dont le prototype fut inventé en 1917 par l'Américain H.

Hebern.

En se servant de circuits complexes, les machines super posent plusieurs alphabets avec la possibilité de chiffrer plus de deux cent milliards

de lettres avant que Je premier alphabet soit répété.

Avant transmission, ces codes sont essayés contre les plus puissants ordinateurs.

Seules des répétitions dues à des erreurs de manipulation permettent de décrypter des messages chiffrés de cette

manière.

2 / 2.

»

↓↓↓ APERÇU DU DOCUMENT ↓↓↓